�h(yu��n)��-��ȫ��־�������ʧ��������ʧ����-ᘌ�ntlmssp�����ı��C��ȫ�O(sh��)�ã�����M(j��n)��:NtLmSsp��

�V�棺

���}:

��ȫ ID: NULL SID

������: -

������: -

��� ID: 0x0

������: 3

���ʧ���Ď���:

��ȫ ID: NULL SID

������: TEST

������:

ʧ����Ϣ:

ʧ��ԭ��: δ֪�Ñ������ܴa�e�`��

��B(t��i): 0xc000006d

�Ӡ�B(t��i): 0xc0000064

�M(j��n)����Ϣ:

�{(di��o)�÷��M(j��n)�� ID: 0x0

�{(di��o)�÷��M(j��n)����: -

�W(w��ng)�j(lu��)��Ϣ:

����վ��:

Դ�W(w��ng)�j(lu��)��ַ: -

Դ�˿�: -

Ԕ��(x��)������C��Ϣ:

����M(j��n)��: NtLmSsp

������C��(sh��)��(j��)��: NTLM

���f����(w��): -

��(sh��)��(j��)����(�H�� NTLM): -

����L��: 0

���Ո��ʧ���r�ڇLԇ�L����Ӌ��C�����ɴ��¼���

“���}”�ֶ�ָ������ϵ�y(t��ng)��Ո���䛵Ď������@ͨ����һ������(w��)(���� Server ����(w��))���M(j��n)��(���� Winlogon.exe �� Services.exe)��

“������”�ֶ�ָ���l(f��)���ĵ�䛵ķN��Ҋ������� 2 (����ʽ)�� 3 (�W(w��ng)�j(lu��))��

“�M(j��n)����Ϣ”�ֶα���ϵ�y(t��ng)�ϵ��Ă��������M(j��n)��Ո���˵�䛡�

“�W(w��ng)�j(lu��)��Ϣ”�ֶ�ָ���h(yu��n)�̵��Ո��������“����վ��”���ǿ��ǿ��ã�������ijЩ��r�¿��ܕ�����հס�

“������C��Ϣ”�ֶ��ṩ�P(gu��n)�ڴ��ض����Ո���Ԕ��(x��)��Ϣ��

-“���f����(w��)”ָ����Щֱ�ӷ���(w��)���c�˴˵��Ո��

-“��(sh��)��(j��)����”ָ���� NTLM �f(xi��)�h֮�gʹ������Щ�Ӆf(xi��)�h��

�¼�id:4625

��Դ��Microsoft Windows security auditing.

��Q�������������߱��ذ�ȫ�����M(j��n)��NTLM���Կ��ƣ��ص���ֹLM푑�(y��ng)��NTLM��NT LAN Manager�Ŀs������NT LAN��������

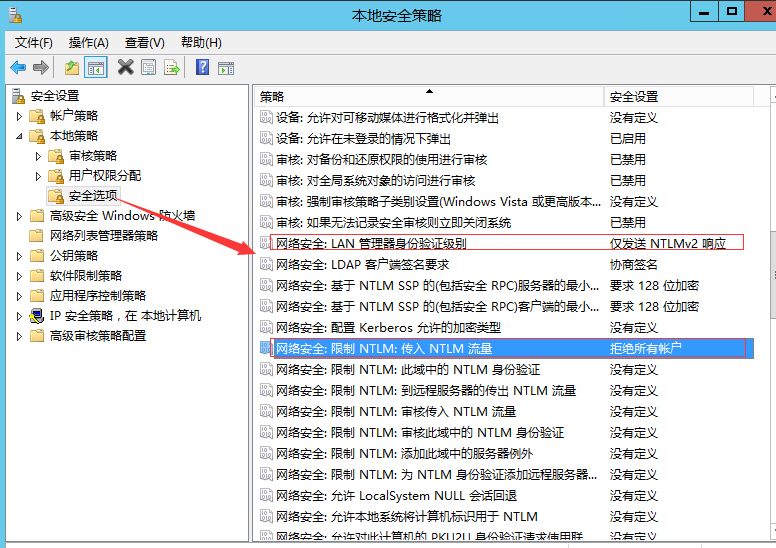

1 ���ز���---��ȫ�x�----�W(w��ng)�j(lu��)��ȫ:LAN������������C���e �H�l(f��)��NtLMv2푑�(y��ng) �ܽ^ LM푑�(y��ng) �� NTLM��

2 ���ز���---��ȫ�x�----�W(w��ng)�j(lu��)��ȫ:���� NTLM������NTLM���� �ܽ^�����~�� (���Ӵ˲����܌�(d��o)�²����h(yu��n)�̵�䛣��������ƿ����_���)

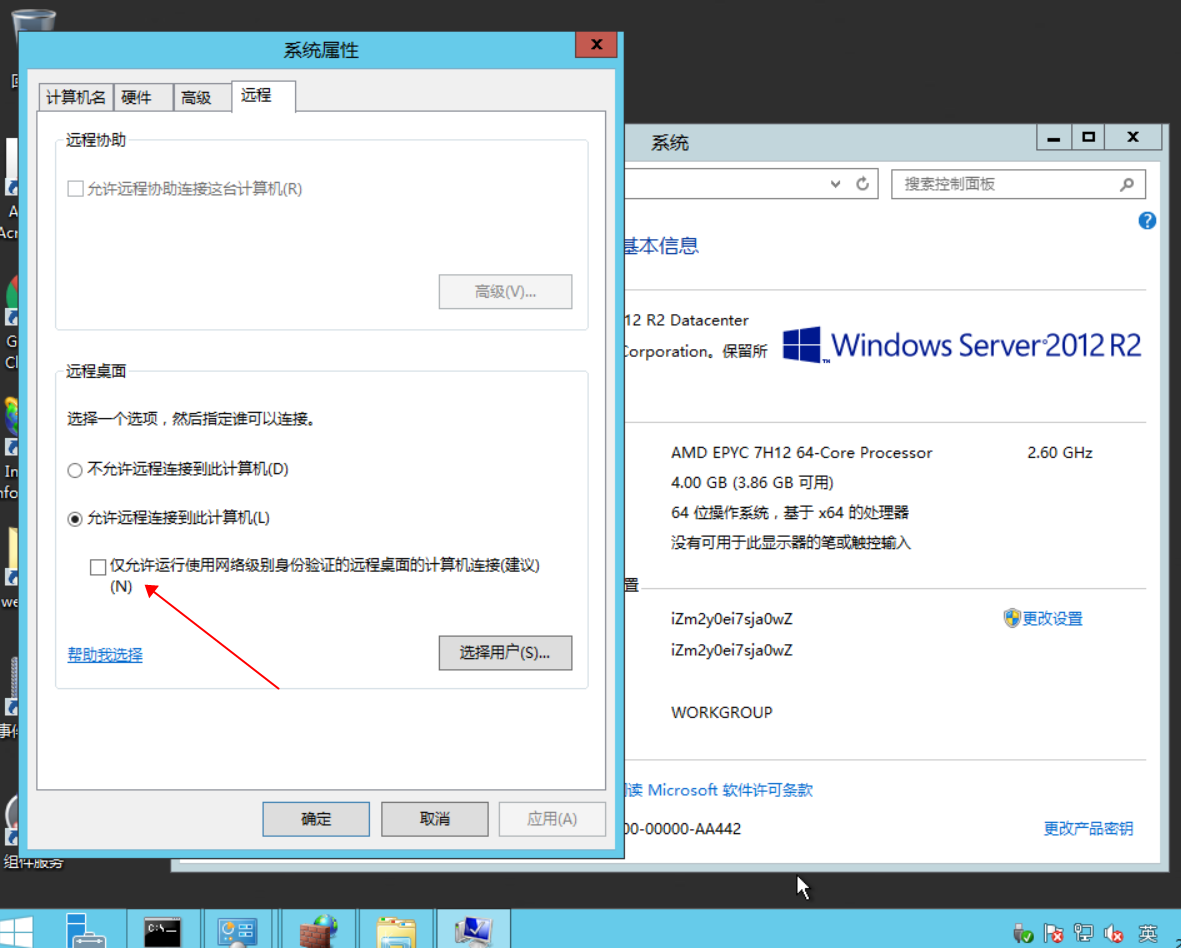

�����ڰ�ȫ�M�h(yu��n)�̶˿��磺3389����Դip��ֻ���Sָ����ip�L��Ҳ����ֹ�������

�����ʾ������credssp���ܔ�(sh��)��(j��)�������������h(yu��n)�̵�䛣�Ո�ڷ���(w��)�������������

�˰�ȫ�O(sh��)�ô_���W(w��ng)�j(lu��)���ʹ�õ��|(zh��)ԃ/푑�(y��ng)������C�f(xi��)�h�����x헕�Ӱ푿͑���ʹ�õ�������C�f(xi��)�h�ĵȼ����f(xi��)�̵ĕ�Ԓ��ȫ�ĵȼ��Լ�����(w��)�����ܵ�������C�ĵȼ������O(sh��)��ֵ����:

�l(f��)�� LM NTLM 푑�(y��ng): �͑���ʹ�� LM �� NTLM ������C�����Q����ʹ�� NTLMv2 ��Ԓ��ȫ������������� LM��NTLM �� NTLMv2 ������C��

�l(f��)�� LM & NTLM – ����f(xi��)��һ�£��tʹ�� NTLMv2 ��Ԓ��ȫ: �͑���ʹ�� LM �� NTLM ������C�������ڷ���(w��)��֧�֕rʹ�� NTLMv2 ��Ԓ��ȫ������������� LM��NTLM �� NTLMv2 ������C��

�H�l(f��)�� NTLM 푑�(y��ng): �͑��˃Hʹ�� NTLM ������C�������ڷ���(w��)��֧�֕rʹ�� NTLMv2 ��Ԓ��ȫ������������� LM��NTLM �� NTLMv2 ������C��

�H�l(f��)�� NTLMv2 푑�(y��ng): �͑��˃Hʹ�� NTLMv2 ������C�������ڷ���(w��)��֧�֕rʹ�� NTLMv2 ��Ԓ��ȫ������������� LM��NTLM �� NTLMv2 ������C��

�H�l(f��)�� NTLMv2 푑�(y��ng)\�ܽ^ LM: �͑��˃Hʹ�� NTLMv2 ������C�������ڷ���(w��)��֧�֕rʹ�� NTLMv2 ��Ԓ��ȫ����������ܽ^ LM (�H���� NTLM �� NTLMv2 ������C)��

�H�l(f��)�� NTLMv2 푑�(y��ng)\�ܽ^ LM & NTLM: �͑��˃Hʹ�� NTLMv2 ������C�������ڷ���(w��)��֧�֕rʹ�� NTLMv2 ��Ԓ��ȫ����������ܽ^ LM �� NTLM (�H���� NTLMv2 ������C)��

Ĭ�J(r��n)ֵ:

Windows 2000 �Լ� Windows XP: �l(f��)�� LM & NTLM 푑�(y��ng)

Windows Server 2003: �H�l(f��)�� NTLM 푑�(y��ng)

Windows Vista��Windows Server 2008��Windows 7 �Լ� Windows Server 2008 R2������: �H�l(f��)�� NTLMv2 푑�(y��ng)

NTLMSSP, whose authentication service identifier is RPC_C_AUTHN_WINNT, is a security support provider that is available on all versions of DCOM. It uses the NTLM protocol for authentication. NTLM never actually transmits the user's password to the server during authentication. Therefore, the server cannot use the password during impersonation to access network resources that the user would have access to. Only local resources can be accessed.

NTLM works both locally and across computers. That is, if the client and server are on different computers, NTLM can still make sure the client is who it claims to be.

With NTLM, the client's identity is represented by a domain name, user name, and a password or token. When a server calls CoQueryClientBlanket, the client's domain name and user name are returned. However, when a server calls CoImpersonateClient, the client's token is returned. If there is no trust relationship between client and server and if the server has a local account with the same name and password as the client, that account will be used to represent the client.

NTLM supports mutual authentication cross-thread and cross-process (locally only). If the client specifies the principal name of the server in the form domain\user in a call to IClientSecurity::SetBlanket, the server's identity must match that principal name or the call will fail. If the client specifies NULL, the server's identity will not be checked.

NTLM additionally supports the delegate impersonation level cross-thread and cross-process (locally only).

�V�棺